信服云镜

WEB漏洞扫描

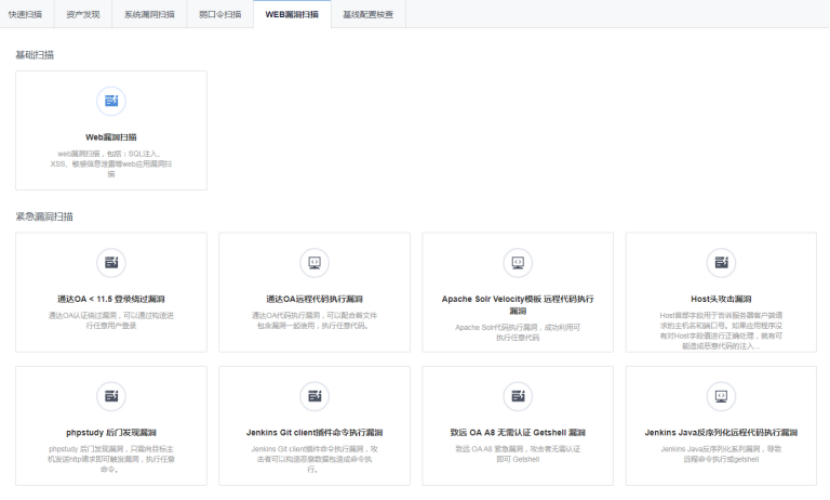

更新时间: 2022-08-30 21:06:00在[安全评估]中,点击评估功能栏中的[WEB漏洞扫描]进入到WEB漏洞扫描的评估页面,如下图所示。

Web漏洞扫描,包括:SQL注入、XSS、敏感信息泄露等web应用漏洞扫描,此外还可以选择紧急漏洞进行单独评估,如JBoss反序列化漏洞、Apache Struts2远程代码执行系列漏洞、Weblogic反序列化专项漏洞、Jenkins Java反序列化远程代码执行漏洞、Host头攻击漏洞、phpstudy 后门发现漏洞、Jenkins Git client插件命令执行漏洞、致远 OA A8 无需认证 Getshell 漏洞、Apache Solr Velocity模板 远程代码执行漏洞、通达OA远程代码执行漏洞、通达OA < 11.5 登录绕过漏洞

步骤1. 在评估功能[WEB漏洞扫描]页面上,点击功能栏<新建任务>跳转WEB漏洞扫描的任务配置页面,如下图所示。

步骤2 选择扫描模式,扫描模式有[基础扫描]和[紧急漏洞扫描]两种,说明如下表所示。

| WEB漏洞扫描类型 | 说明 |

|---|---|

| 基础扫描 | 基础扫描是指对web业务进行SQL注入、XSS、敏感信息泄露等web应用漏洞扫描(通用型扫描,不包含弱密码检测,可以配置内置的漏洞模板。 |

| 紧急漏洞扫描 | 紧急漏洞扫描是指对WEB只进行特定漏洞评估(此类漏洞危害较大),著具有专项检测能力,如果只需要针对业务评估某一类型的WEB漏洞,可以使用紧急漏洞扫描来满足评估需求。 紧急漏洞下发时,可以选择指定端口扫描,当输入指定端口时,会只进行指定端口进行漏洞扫描。 |

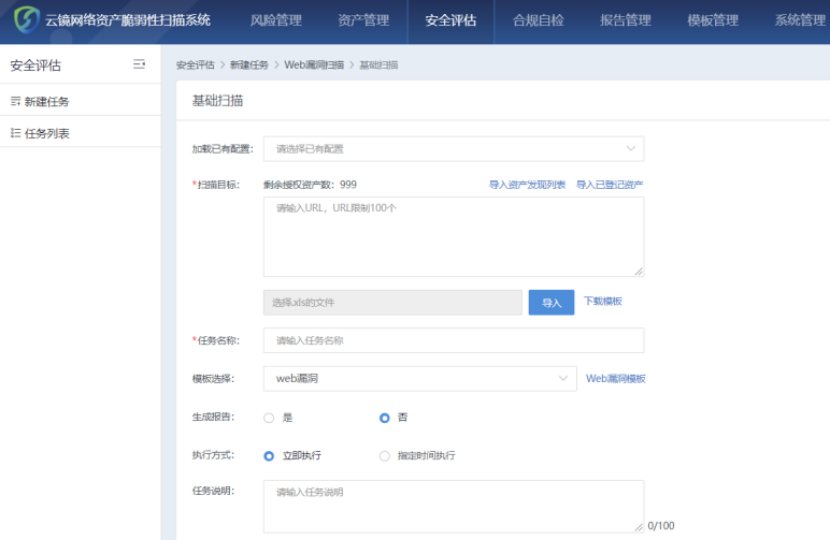

步骤3. 选择好扫描模式后进入WEB漏洞扫描漏洞任务配置页面,如下图所示。

步骤4. 配置WEB扫描漏洞任务的常规信息

| 常规参数 | 说明 |

|---|---|

| 加载已有配置 | 【可选操作】如果之前做过系统漏洞扫描,可以快速选取历史配置信息 |

| 导入资产发现列表 | 【可选操作】如果做过资产发现任务并且有资产识别出来的IP资产结果,可以直接导入到扫描目标中。 |

| 扫描目标 | 【必选操作】支持通过如下方式配置扫描目标设备,最多可输入 10000 个字符进行输入,同时需要满足以下格式要求: 资产之间支持分号、逗号、换行符分割; URL仅支持http或者https开头,长度限制在255个字符; 例如:http://a.com;https://json.cn/index.html;https://www.json.cn/index.html |

| 导入 | 【可选操作】支持下载execl模板,填入资产目标信息后批量导入 |

| 任务名称 | 【必选操作】本次任务的名称,长度2-100个字符之间 |

| 模板选择(基础扫描配置项) | 【必选操作】当前扫描任务对应的漏洞扫描类型,默认模板为“web漏洞”,根据需求自行调整。模板类型参考6.2 WEB漏洞模板 |

| 执行方式 | 【必选操作】选择两种执行方式供之一: A:立即执行:提交任务后立即进入执行状态 B:指定时间执行:选择指定的时间点执行任务,精确到分钟。 |

| 任务说明 | 【可选操作】任务备注说明 |

步骤5. 如果是基础扫描,还可以编辑高级配置信息,点击高级配置下方的[展开配置项]即可进行配置,高级配置中各项参数说明如下表所示。

| 高级参数(基础扫描配置项) | 说明 |

|---|---|

| fuzz测试 | 【可选操作】开启fuzz测试会爬取URL的信息,可能会导致客户业务受影响,并且扫描时间会比较长。 |

| Web访问策略 | 【可选操作】,fuzz开启后可以配置 A:并发线程数:fuzz扫描时云镜后台开启的线程数量,可以自行配置10-50之间,可以根据硬件配置相应数值,8G 6C默认配置30。 B:超时限制:发送单个请求包超时限制,默认为8S |

| Web爬行策略 | 【可选操作】,fuzz开启后可以配置 A:目录深度:限制扫描器扫描网站的深度,默认8。 B:链接总数:限制扫描也页面的总个数,默认-1表示最大个数 |

步骤6. 点击<提交>,自动跳转到任务列表界面,完成系统WEB漏洞扫描任务的创建。

上一篇:安全态势感知vSIP

上一篇:安全态势感知vSIP